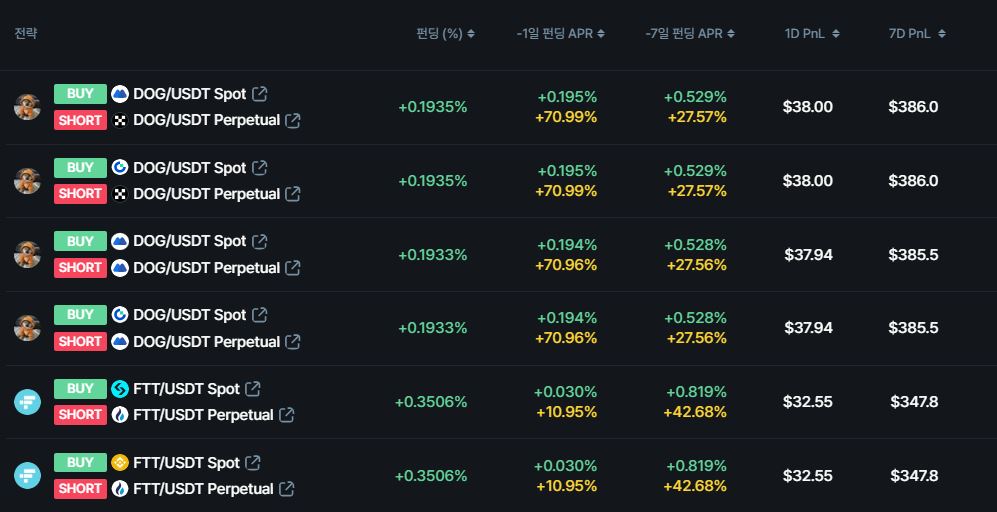

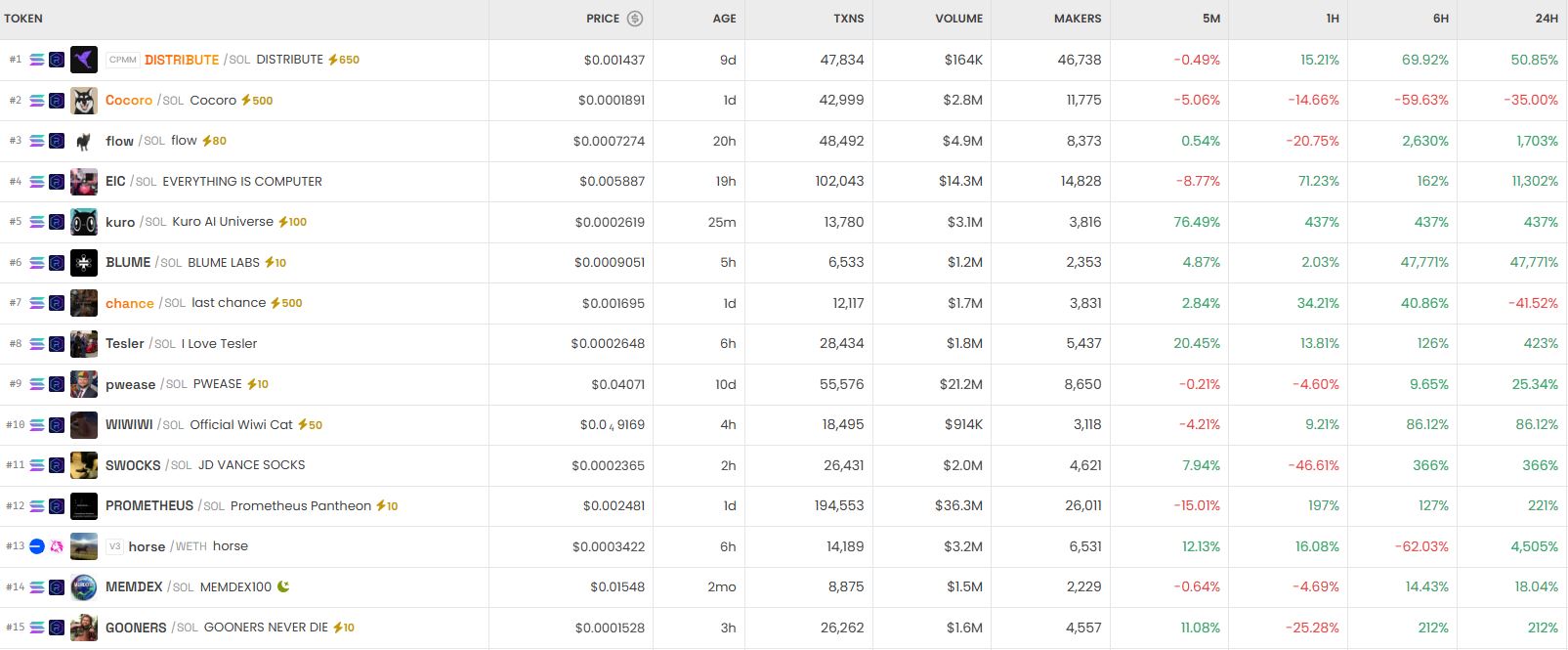

한 암호화폐 트레이더가 스테이블코인 스왑 거래를 시도하는 과정에서 ‘샌드위치 공격’을 당해 21만 5,000달러(약 31억 3,900만 원) 이상의 자산을 잃었다.

12일 발생한 공격에서 해당 트레이더는 USD코인(USDC) 22만 764달러 상당을 테더(USDT)로 변환하려 했지만, MEV(최대 채굴 가능 가치) 봇이 앞서 거래를 가로채면서 실질적으로 5,271달러 상당의 USDT만을 받게 됐다. 전체 금액 중 98% 이상이 사라진 셈이다.

이더리움 블록체인 데이터에 따르면, 이번 공격은 탈중앙화 거래소 유니스왑(Uniswap) v3의 USDC- USDT 유동성 풀에서 발생했다. MEV 봇은 먼저 해당 유동성 풀의 USDC를 모두 빼내고, 표적 트랜잭션이 실행된 직후 다시 유동성을 채워 넣는 방식으로 차익을 챙겼다. 공격자는 이 과정에서 블록 빌더 ‘bob-the-builder.eth’에게 20만 달러를 지급하고, 자신은 8,000달러의 순이익을 남긴 것으로 파악됐다.

이번 공격을 분석한 디파이 연구자 ‘DeFiac’는 같은 트레이더가 여러 개의 지갑을 사용해 총 6차례에 걸쳐 샌드위치 공격을 당했을 가능성을 제기했다. 해당 트레이더의 거래는 유니스왑에 입금되기 전 Aave에서 차입된 자금이었던 것으로 나타났다.

한편, 일부 전문가들은 이 같은 거래가 단순한 해킹이 아니라 자금 세탁 목적으로 이루어진 것일 가능성을 제기하기도 했다. 디파이 데이터 플랫폼 디파이라마(DeFiLlama) 창립자인 ‘0xngmi’는 "비정상적인 MEV 트랜잭션을 생성하고 MEV 봇을 이용해 이를 처리하면, 최소한의 손실로 자금을 세탁할 수 있다"고 설명했다.

초기 분석에서 유니스왑이 공격에 대한 보호 장치가 부족하다는 비판이 있었으나, 이후 유니스왑 CEO 헤이든 아담스(Hayden Adams) 등은 "공격이 유니스왑의 공식 프런트엔드를 통해 이루어진 것이 아니라 외부 경로에서 발생한 것"이라며 서비스 자체의 보안성에는 문제가 없다고 반박했다.

2

2