세이프월렛(SafeWallet)이 지난 2월 발생한 바이비트(Bybit) 대규모 해킹 사고에 대한 사후 분석 보고서를 발표했다. 이번 보고서는 해커가 바이비트 지갑 보안 시스템을 뚫고 약 14억 달러(약 2조 500억 원) 상당의 암호화폐를 탈취한 과정과 취약점을 상세히 설명하고 있다.

사이버 보안업체 맨디언트(Mandiant)와 협력해 진행한 포렌식 조사에 따르면, 해킹 그룹은 세이프월렛 개발자의 아마존 웹 서비스(AWS) 세션 토큰을 탈취해 다중 인증 절차를 우회한 것으로 밝혀졌다. 세이프월렛은 보안을 강화하기 위해 AWS 세션 토큰을 12시간마다 재인증하도록 설정했지만, 해커들은 MFA(멀티팩터 인증) 장치를 등록하려 시도했고, 결국 한 개발자의 MacOS 시스템에 악성코드를 감염시켜 그의 세션 토큰을 활용하는 데 성공했다.

해커들은 AWS 환경에 침투한 후 공격을 실행하기 위한 준비 작업을 진행했다. 맨디언트는 이번 공격이 북한 해킹 조직인 라자루스 그룹의 소행이며, 이들이 총 19일간에 걸쳐 해킹을 계획·실행했다고 분석했다.

이번 사고 이후, 세이프월렛 개발팀은 추가적인 보안 조치를 도입했으며, 해킹 피해가 스마트 컨트랙트에는 영향을 미치지 않았다고 강조했다.

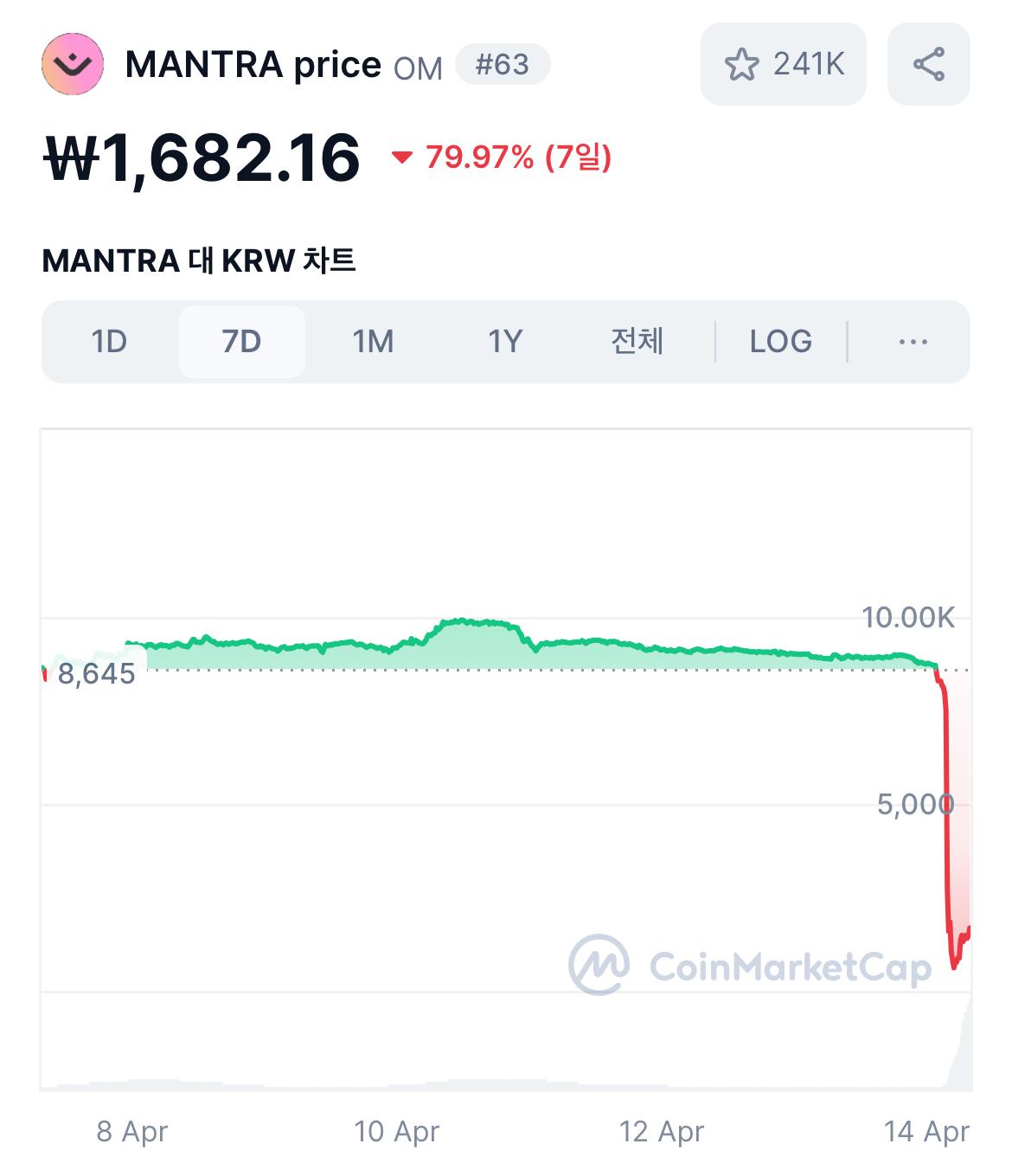

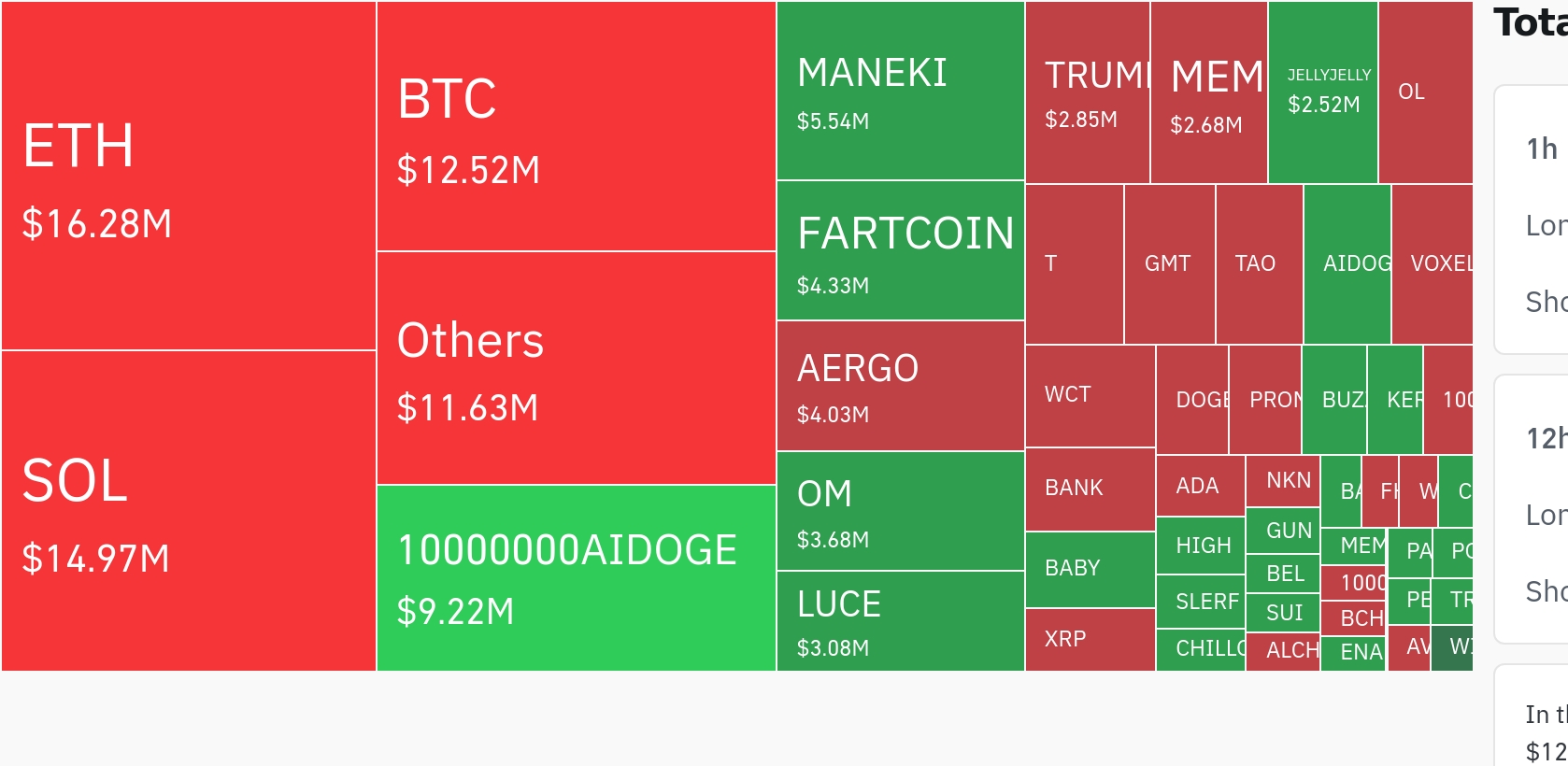

한편, 미국 연방수사국(FBI)은 이번 해킹과 관련된 지갑 주소를 발견하고, 해당 주소를 통한 자금 세탁을 차단할 것을 암호화폐 기업들에 요청했다. FBI에 따르면, 북한 해커들은 탈취한 약 500,000 ETH 상당의 암호화폐를 불과 10일 만에 전량 세탁했으며, 아직 10억 7천만 달러(약 1조 5,700억 원) 상당의 자금이 온체인에서 추적 가능하다고 밝혔다. 바이비트 CEO 벤 저우(Ben Zhou)는 현재 2억 8천만 달러(약 4,100억 원)는 이미 추적이 불가능해진 상태라고 덧붙였다.

사이버 보안 전문가 데디 라비드(Deddy Lavid)는 "추적 가능한 자금이 여전히 존재하는 만큼, 일부 자금을 동결할 수 있는 가능성이 남아 있다"고 말했다. 이번 사건은 암호화폐 업계에서 역사상 가장 큰 해킹 사건 중 하나로 기록되며, 보안 시스템 강화와 다중 인증 보완의 필요성을 다시 한번 강조하는 계기가 되고 있다.

0

0