북한의 암호화폐 분야 사이버 공격이 한층 정교해지고 있으며, 관련 공격 조직 수도 늘고 있다는 분석이 나왔다.

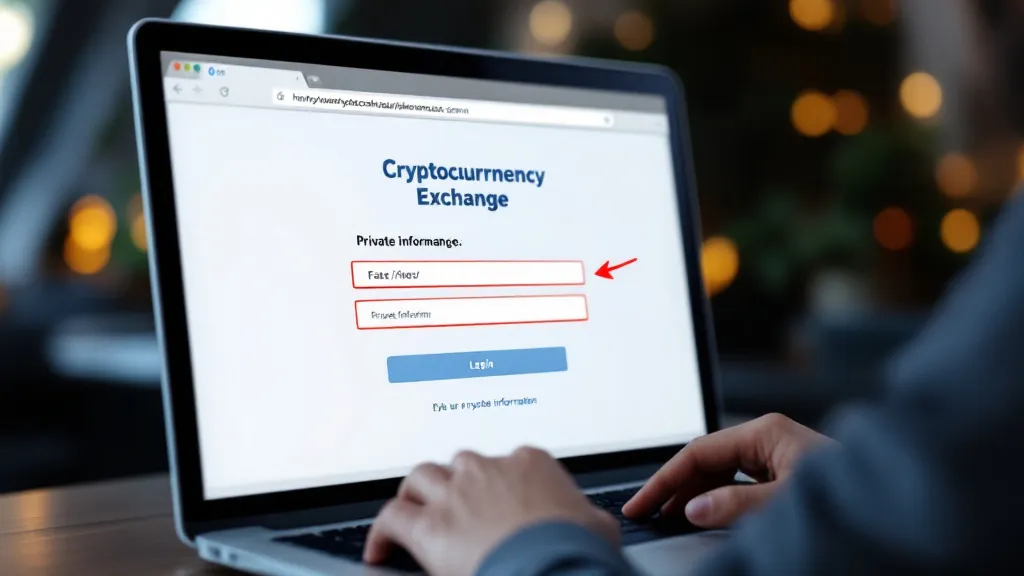

27일(현지시간) 암호화폐 투자사 패러다임(Paradigm)은 ‘북한 위협 해부(Demystifying the North Korean Threat)’ 보고서를 통해 북한발 사이버 공격이 단순한 해킹을 넘어 *사회공학적 기법*, 피싱, 공급망 공격 등 다양한 수법으로 진화하고 있다고 밝혔다. 특히 일부 공격은 수개월에서 최대 1년가량에 걸쳐 정밀하게 실행되며, 전 세계 암호화폐 거래소를 지속적으로 겨냥하고 있다.

유엔 자료에 따르면, 2017년부터 2023년까지 북한은 사이버 공격을 통해 약 30억 달러(약 4조 3,800억 원)의 가상자산을 탈취한 것으로 추정되며, 2024년 들어서는 와지르엑스(WazirX)와 바이빗(Bybit) 등을 대상으로 한 공격 한 건만으로도 북한 측이 약 17억 달러(약 24조 8,200억 원)를 획득한 것으로 나타났다. 이처럼 공격 규모가 급격히 확대되면서 시장의 긴장감도 더욱 고조되고 있다.

패러다임은 현재 북한이 최소 5개의 독립적 사이버 공격 조직을 운영하고 있으며, 그 리스트에는 라자루스 그룹(Lazarus Group), 스핀아웃(Spinout), 애플지어스(AppleJeus), 데인저러스 패스워드(Dangerous Password), 트레이터트레이더(TraitorTrader) 등이 포함된다고 밝혔다. 또한 북한은 전 세계 기술 기업에 IT 인력으로 위장 침투해 내부 시스템을 노리는 전략도 구사하고 있는 것으로 파악됐다.

이 가운데 가장 유명한 조직인 라자루스 그룹은 과거 소니 해킹 사건과 방글라데시 중앙은행 해킹(2016년), 워너크라이2.0 랜섬웨어 유포(2017년)를 주도한 바 있으며, 암호화폐 업계에서도 치명적인 피해를 초래해왔다. 2017년 유빗과 빗썸을 해킹한 데 이어, 2022년에는 로닌 브리지에서 수천억 원 규모의 피해를 일으켰고, 2025년에는 바이빗 거래소에서 15억 달러(약 21조 9,000억 원)를 탈취한 것으로 알려져 있다. 또 일부 솔라나(SOL) 기반 밈코인 사기에도 관여한 정황이 포착됐다.

패러다임은 라자루스 그룹이 훔친 자금을 세탁하는 방식도 일관된 패턴을 보인다고 분석했다. 큰 금액을 소단위로 쪼개 수백 개의 지갑으로 분산 전송한 뒤, 이를 유동성이 높은 코인으로 교환하고 최종적으로는 비트코인(BTC)으로 전환한다. 이후 관심이 사라질 때까지 장기간 보유하는 방식으로 자산 추적을 어렵게 만든다.

미국 연방수사국(FBI)은 현재까지 라자루스 그룹 소속으로 추정되는 인물 3명을 특정했으며, 미국 법무부는 이 중 두 명을 사이버 범죄 혐의로 2021년 기소한 바 있다.

이처럼 전략적이고 지속적인 북한발 사이버 위협에 대응하기 위해 글로벌 보안 협력이 무엇보다 시급하다는 목소리가 커지고 있다. 암호화폐 생태계 전반이 보안 체계를 강화하지 않는다면, 향후 공격의 여파는 더욱 광범위해질 수 있다는 우려가 제기된다.

4

4