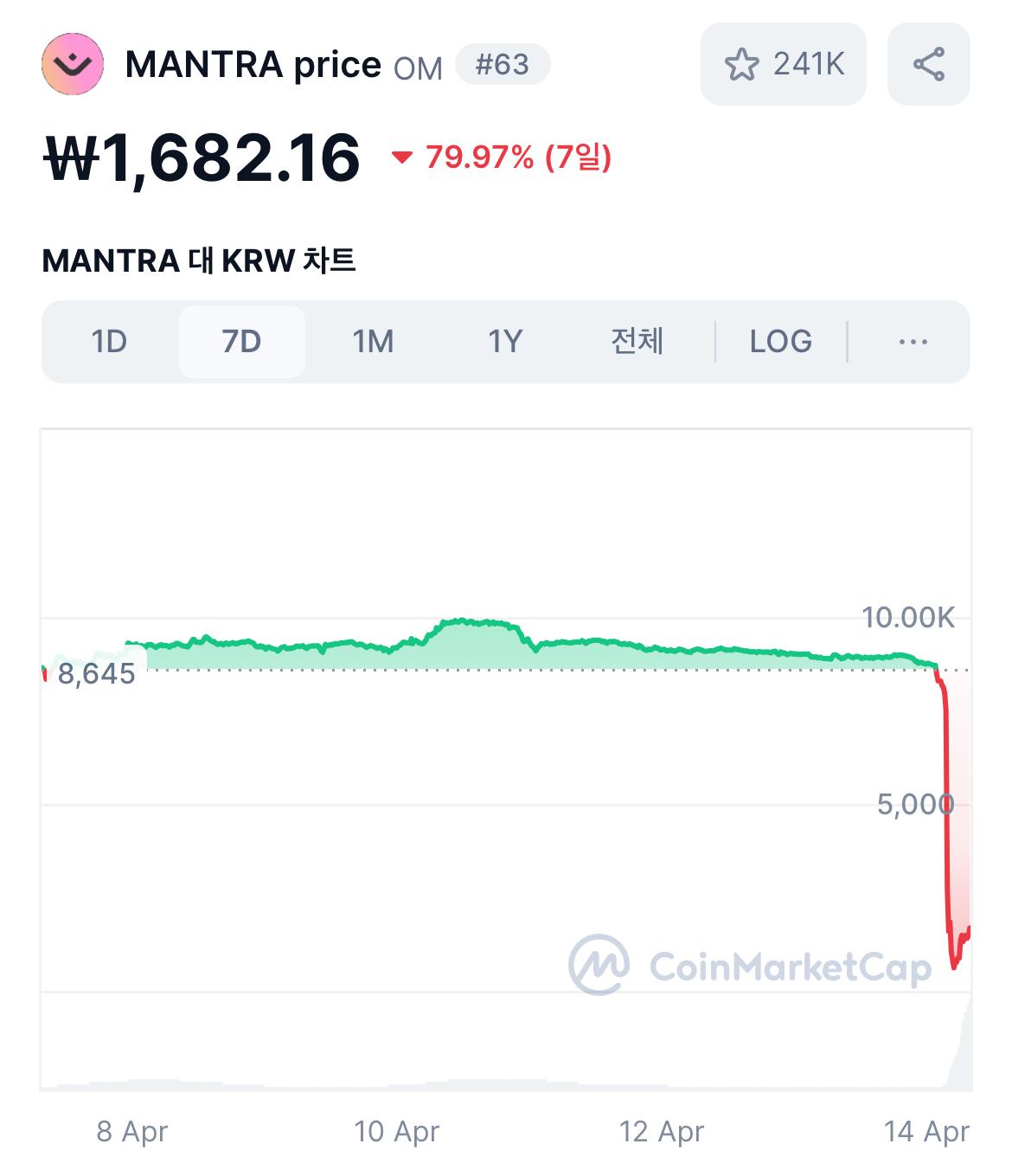

마이크로소프트가 스틸라치RAT(StilachiRAT)라는 악성코드를 발견했다. 이 멀웨어는 크롬 브라우저에 저장된 암호화폐 지갑 정보를 목표로 공격을 수행하는 것으로 나타났다.

마이크로소프트 보안 연구팀은 2024년 11월 스틸라치RAT를 발견했다. 이 악성코드는 탐지를 회피하면서도 크롬 브라우저에 저장된 계정 정보와 비밀번호를 탈취할 수 있도록 설계됐다. 특히, 크롬 확장 프로그램 폴더를 스캔해 최대 20개의 암호화폐 지갑 확장을 찾아내는 기능을 포함하고 있으며, 클립보드 데이터를 감시하며 민감한 정보, 개인 키 등을 가로챌 수 있다.

스틸라치RAT는 코인베이스, 프랙탈, 팬텀, 만타, 비트겟 등 주요 암호화폐 지갑 확장 프로그램을 목표로 삼는 것으로 분석됐다. 또한, 시스템 운영체제 정보, BIOS 일련번호, 카메라 존재 여부, 원격 데스크톱 프로토콜(RDP) 세션 상태 등을 수집하며 정교한 정찰 기능을 수행한다.

해커들은 주로 피싱 이메일, 가짜 웹 브라우저 확장 프로그램, 악성 코드가 포함된 애플리케이션 등을 이용해 사용자들에게 스틸라치RAT를 설치하도록 유도한다. 또한, 익스플로잇 키트, 브루트포스 RDP 공격, 감염된 USB 장치 등을 활용해 악성코드를 유포하기도 한다.

마이크로소프트는 현재 특정 해커 그룹이나 국가와의 명확한 연관성을 밝히지는 못했지만, 스틸라치RAT가 강력한 사이버 위협 요소라고 경고했다. 최근 몇 년간 북한 해킹 조직 등이 암호화폐 탈취 목적의 사이버 공격을 감행한 사례가 있는 만큼, 스틸라치RAT 역시 유사한 목적을 가진 공격에 활용될 수 있다는 우려가 제기된다.

전문가들은 악성코드 피해를 예방하기 위해 신뢰할 수 없는 출처에서 소프트웨어를 다운로드하지 말 것을 권고하고 있다. 또한, 강력한 보안 솔루션 사용, 크롬 확장 프로그램의 정기적인 점검, 피싱 공격에 대한 경계 등이 필수적이다. 마이크로소프트는 기업이 이메일 보안 기능을 강화하고, 의심스러운 링크 등을 사전에 차단할 수 있도록 보안 인프라를 업데이트할 것을 권장했다.

스틸라치RAT는 점점 정교해지는 사이버 공격 기법을 보여주는 대표적인 사례로, 암호화폐 보유자와 관련 기업들은 지속적인 보안 점검과 강력한 보호 조치를 취해야 할 것으로 보인다.

0

0