북한 해킹 조직 라자루스 그룹(Lazarus Group)이 npm 생태계를 활용한 새로운 공급망 공격을 통해 개발자 환경에 침투해 암호화폐 관련 데이터를 탈취하는 정교한 공격을 감행했다.

12일(현지시간) 크립토뉴스에 따르면, 보안 연구기관 소켓닷데브(Socket.Dev)는 비버테일(BeaverTail) 멀웨어를 배포하고 인비저블페렛(InvisibleFerret) 백도어를 설치하는 6개의 새로운 악성 패키지를 발견했다. 이 수법은 라자루스의 이전 사이버 공격과 유사한 특징을 보인다.

330회 이상 다운로드된 이 악성 패키지들은 신뢰할 수 있는 라이브러리와 매우 유사하게 위장하고 타이포스쿼팅 기법을 사용해 개발자들이 프로젝트에 이를 통합하도록 속이는 방식으로 작동한다.

라자루스 그룹은 오랫동안 공급망 공격을 활용해 왔지만, 이번에는 암호화폐 인프라를 직접 겨냥한 것이 중요한 변화다. 악성 패키지는 자격 증명, 시스템 정보, 그리고 가장 중요하게는 암호화폐 지갑 파일을 훔치도록 설계됐다.

이 멀웨어는 특히 솔라나 지갑의 핵심 저장 파일인 id.json을 스캔해 라자루스가 자금에 직접 접근할 수 있게 한다. 또한 엑소더스 암호화폐 지갑에서 사용되는 중요 파일인 exodus.wallet을 탈취해 무단 거래와 자금 인출을 가능하게 한다.

이 밖에도 멀웨어는 크롬, 브레이브, 파이어폭스 프로필을 검색해 로그인 자격 증명과 세션 데이터를 추출함으로써 추가적인 공격을 가능하게 한다.

라자루스는 다단계 페이로드 배포를 통해 감염된 시스템에 대한 장기적인 접근을 보장한다. 이 멀웨어는 인비저블페렛 백도어를 포함한 추가 페이로드를 다운로드하도록 설계돼 개발자 환경에 더 깊이 침투할 수 있게 한다. npm 패키지를 탈취해 오픈소스 채널을 통해 멀웨어를 확산시키는 능력은 공급망 공격 벡터를 증폭시켜 npm 라이브러리에 의존하는 블록체인 프로젝트에 더욱 위험한 요소로 작용한다.

라자루스의 최신 캠페인은 오픈소스 생태계와 현대 소프트웨어 개발 워크플로에 대한 고도의 이해를 보여준다. 이 그룹의 전략은 여러 기만적 전술에 의존한다. 라자루스는 인기 있는 의존성과 유사한 이름의 악성 npm 패키지를 만들어 개발자들이 자신의 프로젝트에 이 감염된 파일을 모르게 통합하도록 속인다. 가짜 깃허브 저장소를 통해 신뢰성을 높여 패키지가 정상적으로 보이게 한다.

멀웨어의 진짜 의도를 숨기기 위해 라자루스는 다양한 난독화 기술을 사용한다. 악성 코드는 이전에 문서화된 라자루스 작전과 매우 유사하며, 이는 APT 그룹에 의한 것임을 재확인한다.

시스템에 침투하면 멀웨어는 암호화폐 지갑 파일과 민감한 자격 증명을 찾기 위해 로컬 디렉터리를 스캔하며, 특히 솔라나와 엑소더스 지갑 저장 파일을 대상으로 한다. 훔친 데이터는 라자루스가 제어하는 서버로 유출돼 공격자가 피해자의 자금에 직접 접근할 수 있게 한다.

지속성을 유지하기 위해 스크립트는 인비저블페렛을 다운로드하고 배포하는데, 이는 감염된 시스템을 장기간 제어하도록 설계된 백도어다. 다단계 멀웨어 배포는 초기 감염 벡터가 탐지되고 제거되더라도 라자루스가 감염된 환경에 대한 접근을 유지할 수 있게 한다.

라자루스의 최신 공격은 암호화폐 산업을 겨냥한 정교한 사이버 위협이 증가하는 추세와 일치한다. 이 그룹의 이전 캠페인에는 주요 거래소 침해, DeFi 프로토콜을 통한 훔친 자금 세탁, 그리고 이제는 개발자 환경 침투까지 포함된다.

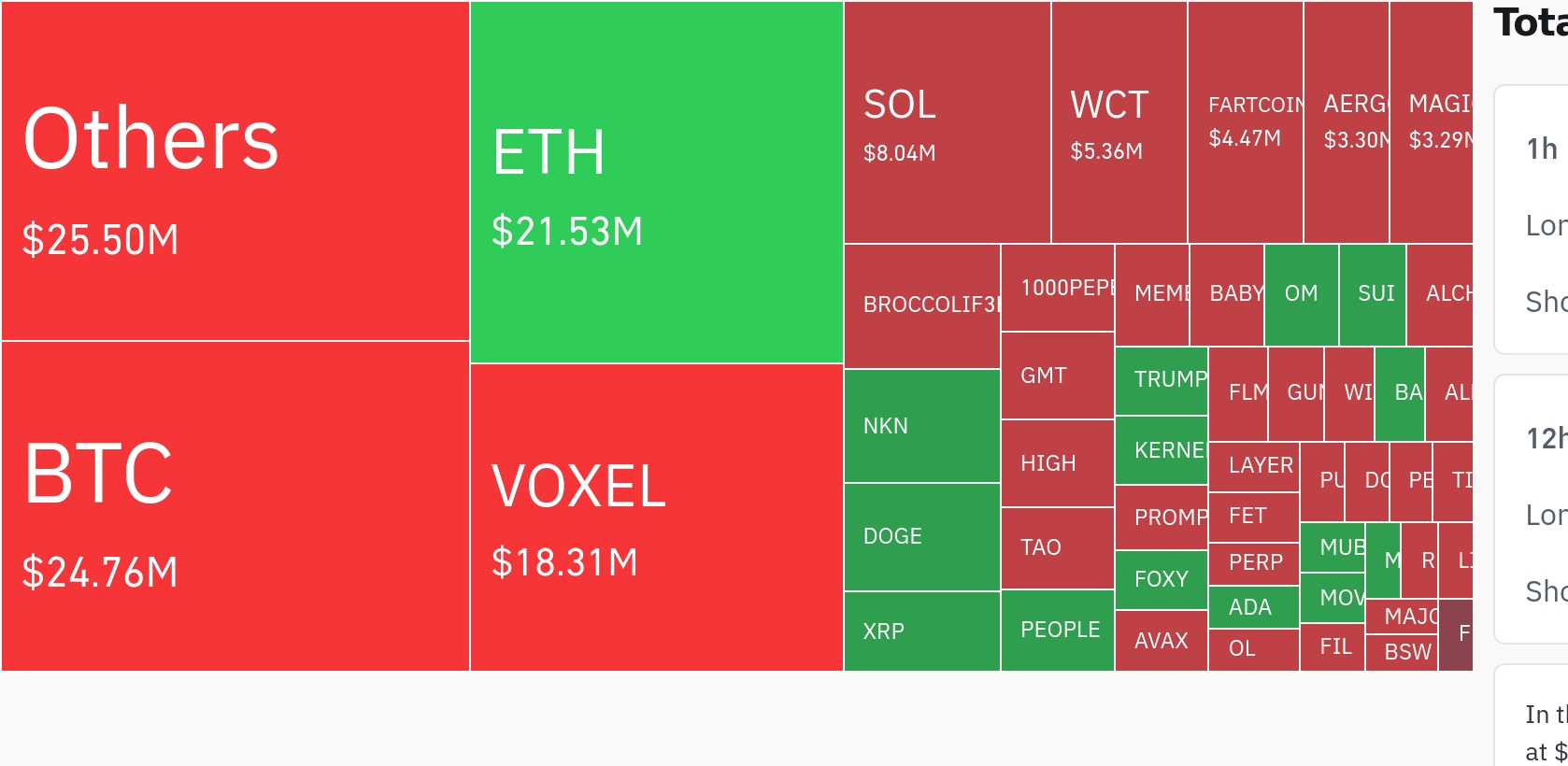

2025년 2월 보고서에 따르면 암호화폐 관련 공격이 급증했다. 이 보고서는 2025년 2월 암호화폐 손실이 특히 중앙화 금융(CeFi) 내에서 20배 증가했음을 보여준다. 바이비트(Bybit)는 라자루스에 의해 14억 6000만 달러를 잃었으며, 이는 암호화폐 역사상 가장 큰 해킹 사건이다.

DeFi가 계속해서 많은 공격을 받고 있지만, CeFi에서의 금전적 손실이 압도적으로 집중된 것은 중앙화 거래소가 사이버 보안 예방 조치에 충분히 투자하고 있는지에 대한 의문을 제기했다. 더욱이 전체 손실의 73%를 차지하는 BNB 체인과 이더리움을 지속적으로 표적으로 삼는 것은 이러한 의구심을 더하고 더 나은 보안을 요구하게 한다.

현재로서는 라자루스와 같은 APT 그룹이 직접적인 거래소 침해에서 더 교묘한 공급망 공격으로 공격 방법론을 정교화하고 있음이 분명하다. 개발자들은 경계를 유지하는 것이 좋다. 그들은 중요한 블록체인 인프라에 대한 키를 보유하고 있기 때문에 사이버 범죄자들에게 매력적인 진입점이 되어 주요 표적으로 남아 있다.

뉴스 속보를 실시간으로...토큰포스트 텔레그램 가기

0

0